Autodifesa Email¶

english español français deutsch italiano português do Brasil türkçe română русский 日本語 ελληνικάAUTODIFESA Email

GNU/Linux

Mac OS

Windows

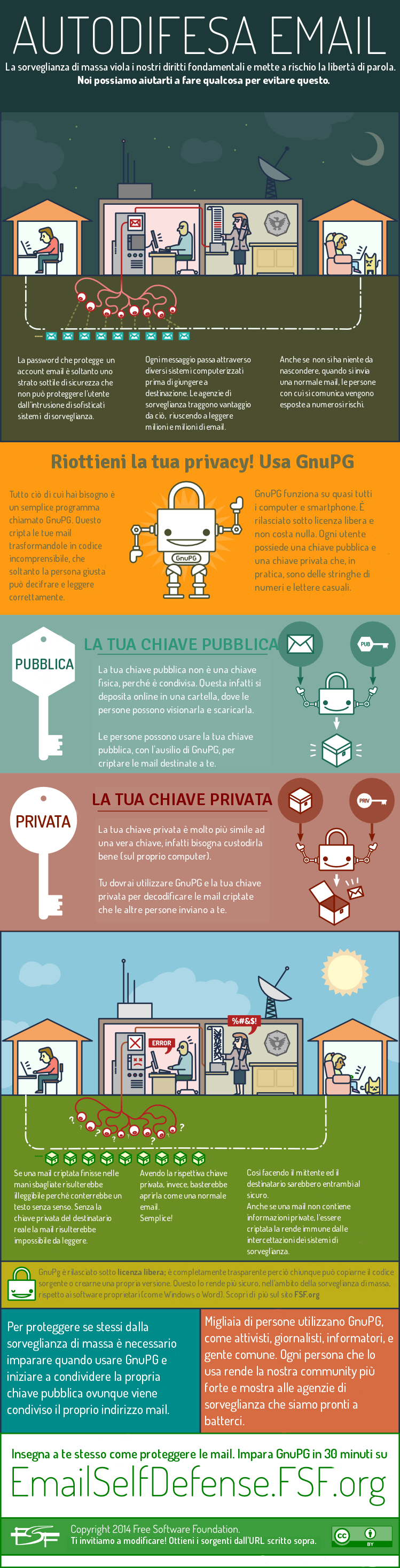

La sorveglianza di massa viola i nostri diritti fondamentali e mette a rischio la libertà di parola. Questa guida ha l’obbiettivo di insegnarti una tecnica di autodifesa contro la sorveglianza: la criptazione delle mail. Una volta finito, sarai in grado di inviare e ricevere email cifrate e quindi potrai avere la certezza che le tue mail non possono essere lette da spie o ladri. Tutto ciò che ti serve è un computer con una connessione ad internet, un account mail e mezz’ora circa.

Anche se non si ha niente da nascondere, l’uso della crittografia aiuta a proteggere la privacy delle persone con cui si comunica e rende la vita più difficile ai sistemi di sorveglianza di massa. Se hai qualcosa di importante da nascondere, sei nel posto giusto; questi sono gli stessi strumenti utilizzati da Edward Snowden per condividere i suoi famosi segreti riguardanti la NSA.

Oltre a utilizzare la crittografia, per sfuggire dalla sorveglianza, bisogna lottare politicamente per una riduzione della quantità di dati raccolti su di noi, ma il primo passo da fare è quello di proteggere se stessi e rendere la sorveglianza della nostra comunicazione più difficile possibile. Cominciamo!

#1 Procurarsi tutto il necessario¶

Questa guida si basa su software rilasciato sotto licenza libera; questo è completamente trasparente e chiunque può copiare il codice sorgente o crearne una propria versione. Questo lo rende sicuro, nell’ambito della sorveglianza, rispetto ad un software proprietario (come Windows). Per saperne di più sul software libero visita il sito fsf.org.

Molti sistemi operativi GNU/Linux hanno GnuPG già installato, per tale motivo non hai bisogno di scaricarlo. Prima di iniziare a configurare GnuPG, devi assicurarti di installare un client di posta elettronica sul tuo computer. Molte distribuzioni Gnu/Linux permettono l’installazione di una versione libera del client Thunderbird. In questa guida noi useremo proprio quest’ultimo. I client di posta elettronica sono una via alternativa per accedere allo stesso account di posta al quale solitamente si accede dal browser (come Gmail), ma dispongono di funzionalità aggiuntive.

Se ne possiedi uno, puoi passare allo Step 1.b.

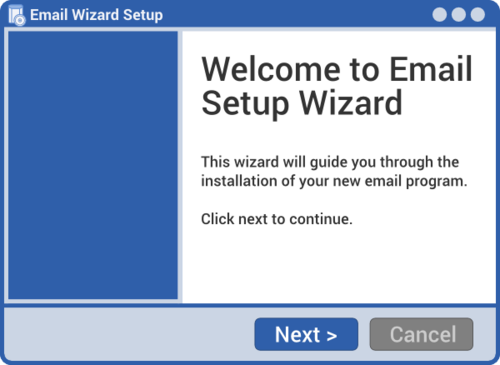

Step 1.a: Install Wizard

Configura il programma di posta elettronica con il tuo account email.

Apri il programma e segui l’installazione guidata per impostarlo con il tuo account email.

Risoluzione dei problemi

Il wizard non si avvia?

Puoi lanciare tu stesso il wizard, ma l’opzione di menu per fare ciò ha un nome diverso in ogni programma. Il pulsante per avviarlo si troverà nel menù principale del programma, sotto la voce “Nuovo” o qualcosa di simile, con scritto “Aggiungi Account” o “Account mail nuovo/esistente”

Il programma di posta non riesce a trovare il tuo account o non riesce a scaricare la tua posta ?

Prima di cercare su Internet, noi ti consigliamo di chiedere ad altre persone che usano il tuo stesso servizio mail per ottenere le corrette configurazioni.

Non riesci a trovare una soluzione?

Faccelo sapere nella pagina dei feedback.

Step 1.b

GNU/Linux

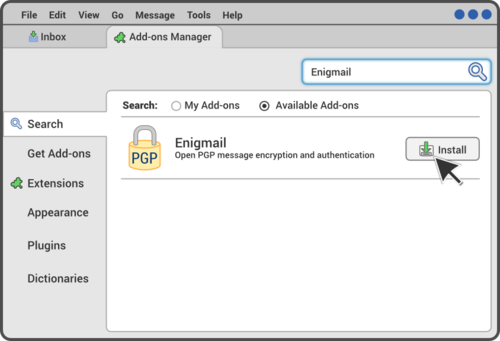

Installa il plugin Enigmail per il tuo programma.

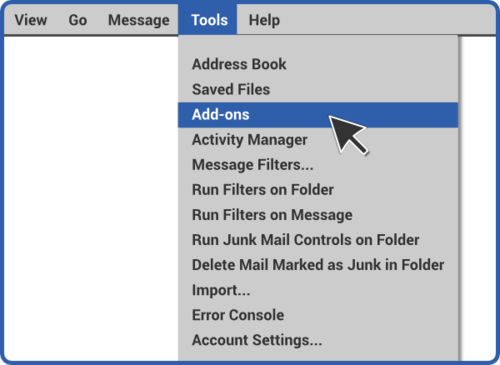

Nel menù del client mail, seleziona Add-on (solitamente si trova nella sezione Strumenti). Assicurati di aver cliccato su Estensioni, nell’elenco a destra. Vedi già Enigmail? Se è così puoi saltare questo Step.

Se non compare, cerca “Enigmail” nella barra di ricerca in alto a destra. Adesso puoi installarlo da qua. Riavvia il programma e sarai pronto per cominciare.

Step 1.b Mac OS

Ottieni GnuPG scaricando GPGTools_

GPGTools è un software che include GnuPG. Scaricalo ed installalo, scegliendo le opzioni di default quando ti verrà chiesto. Dopo averlo installato, potrai chiudere tutte le finestre aperte.

Step 1.C: Tools → Add-ons Step 1.C: Search Add-ons Step 1.C: Install Add-onsStep 1.c

Installa il plugin Enigmail per il tuo programma.

Nel menù del client mail, seleziona Add-on (solitamente si trova nella sezione Strumenti).

Assicurati di aver cliccato su Estensioni, nell’elenco a destra. Vedi già Enigmail?

Se è così puoi saltare questo Step.

Se non compare, cerca “Enigmail” nella barra di ricerca in alto a destra.

Adesso puoi installarlo da qua. Riavvia il programma e sarai pronto per cominciare.

Risoluzione dei problemi

Non riesci a trovare il menù?

Nei nuovi programmi di posta solitamente il menù generale è rappresentato da un’immagine formata da tre barre orizzontali.

Non riesci a trovare una soluzione?

Faccelo sapere nella pagina dei feedback.

#2 Crea le tue chiavi¶

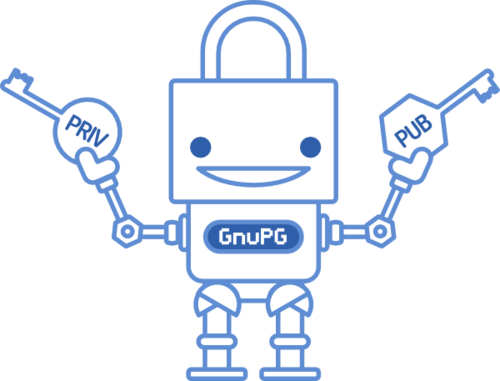

Per usare il sistema GnuPG avrai bisogno di una chiave pubblica e una chiave privata. Ognuna di queste è una lunga stringa di numeri e lettere casuali, uniche al mondo. La chiave pubblica e la chiave privata sono collegate tra loro da una speciale funzione matematica.

La chiave pubblica non è da intendere come una chiave fisica perché risiede in una cartella online che prende il nome di keyserver. Le persone possono scaricarla ed usarla, utilizzando GnuPG, per criptare le mail che inviano a te. Si potrebbe pensare al keyserver come una grande rubrica telefonica dove le persone che vogliono inviarti una mail criptata vanno a cercare la tua chiave pubblica.

La chiave privata, invece, è molto più simile ad una chiave fisica, perché va tenuta al sicuro (sul proprio computer). Per decriptare le email che le persone inviano a te, dovrai utilizzare GnuPG e la tua chiave privata.

L’installazione guidata di Enigmail dovrebbe partire in automatico. Se ciò non avviene, seleziona Enigmail → Installazione Guidata dal menù del tuo client email. Non è neccessario leggere il testo contenuto nella finestra pop-up che appare, a meno che non si voglia, ma è buono leggere il testo contenuto nella finestra successiva del wizard. Fai click su Avanti lasciando tutte le impostazioni di default selezionate e selezionare: Nella schermata intitolata “Criptazione”, selezionare “Cripta di default tutti i miei messaggi, perché la privacy è importante per me.” Nella schermata intitolata “Firma”, seleziona “Non firmare i miei messaggi di default”. Nella schermata intitolata “Seleziona chiave”, seleziona “Voglio creare un nuovo paio di chiavi per firmare e criptare le mie mail.” Nella schermata intitolata “Crea Chiavi” scegli una password forte! La tua password deve contenere almeno 12 caratteri e includere almeno una lettera maiuscola o una minuscola e almeno un numero o un simbolo speciale. Non dimenticare la password, o tutti questo lavora sarà stato inutile.

Il programma si prenderà un po’ di tempo per completare il passaggio successivo: la creazione delle chiavi. Mentre si attende, è bene effettuare qualcosa di diverso con il computer, come guardare un film o navigare sul web. Quanto più si utilizza il computer, a questo punto, più velocemente avverrà la creazione della chiave.

Quando apparirà la finestra “Generazione delle Chiavi Completata”, seleziona Genera Certificato e scgli di salvarlo in un posto sicuro nel tuo computer(ti consigliamo di creare una cartella nella home del tuo sistema chiamata “Certificato di Revoca” e inserirlo all’interno). Approfondirai tutta la questione sui certificati di revoca nella Sezione 5.

h4>Risoluzione dei problemi

Non riesci a trovare il menu OpenPGP?

Nei nuovi programmi di posta il menù principale è rappresentato da un’icona formata da tre barre orizzontali. OpenPGP potrebbe trovarsi dentro la sezione Strumenti.

I_l wizard non riesce a trovare GnuPG?_

Apri qualsiasi programma che permette l’installazione di programmi, cerca GnuPGOpen e installalo. Fatto ciò riavvia la configurazione di Enigmail andando in OpenPGP → Installazione Guidata.

Non riesci a trovare una soluzione?

Faccelo sapere nella pagina feedback.

Step 2.b

Carica la tua chiave pubblica su un keyserver

Nel menù del tuo programma di posta. Seleziona Enigmail → Gestione Chiavi

Click destro sulla tua chiave e vai su “Carica la tua chiave pubblica su un keyserver”. Usa il keyserver impostato in automatico dal programma.

Adesso chiunque voglia inviarti una email criptata potrà scaricare la tua chiave pubblica da internet. Ci sono molti keyserver a disposizione dove si può caricare la propria chiave pubblica, ma sono tutti uno copia dell’altro, perciò non importa quale viene usato. Tuttavia, qualche volta possono volerci ore per far si che tutti i keyserver si sincronizzino tra loro per aggiungere una nuova chiave.

Risoluzione dei problemi

La barra di progresso non giunge al termine?

Chiudi la finestra di upload, assicurati di essere connesso ad internet e riprova. Se non funziona ancora, prova un keyserver differente.

La tua chiave non appare nella lista?

Prova controllando l’opzione “Mostra le chiavi predefinite”.

Non riesci a trovare una soluzione?

Faccelo sapere nella pagina feedback.

GnuPG, OpenPGP, cosa?

Solitamente i termini GnuPG, GPG, GNU Privacy Guard, OpenPGP and PGP vengono usati come sinonimi. Tenicamente, OpenPGP (Pretty Good Privacy)è lo standard di criptazione e GNU Privacy Guard (abbreviato in GPG o GnuPG) è il programma che implementa lo standard. Enigmail è un plug-in per il client di posta elettronica che offre un’interfaccia grafica a GnuPG.

#3 Effettuiamo un test!¶

Adesso proveremo a fare un test di corrispondenza utilizzando un programma chiamato Edward, che sa come usare la crittografia. Tranne dove è annotato, questo è lo stesso procedimento che dovrai seguire anche quando dovrai comunicare con una persona fisica, reale.

Try it out.

Step 3.a

Invia la tua chiave pubblica ad Edward

Questo è uno step speciale che non dovrai fare quando vuoi avere una corrispondenza con una persona reale. Nel menù del tuo programma di posta, seleziona OpenPGP → Gestione Chiavi. Dovresti vedere la tua chiave nella lista contenuta nella finestra che ti è appena apparsa. Fai click destro sulla tua chiave e seleziona “Invia chiave pubblica tramite Email”. Questo creerà un nuovo messaggio nel quale tu potrai scrivere direttamente l’oggetto e il corpo della mail.

Indirizza la mail all’indirizzo edward-it@fsf.org. Inserisci una parola (qualsiasi tu voglia) nel campo dell’oggetto e nel corpo della mail ma no inviarla ancora.

Dovrebbe esserci un’icona con una chiave gialla nella parte in basso a sinistra della finestra di composizione del messaggio. Questo significa che la criptazione è attivata, tuttavia noi vogliamo che questo primo messaggio da inviare ad Edward sia non criptato. Quindi basterà cliccare sull’icona della chiave per disattivare la criptazione. La chiave dovrebbe diventare grigia con un punto blu (il quale sta ad indicare che le impostazioni di default sono state cambiate). Dopo aver disattivato la criptazione, puoi inviare la mail.

Edward impiegherà all’incirca due-tre minuti per rispondere. Nel frattempo, potresti saltare avanti nella guida e leggere la sezione Usarlo al meglio di questa guida. Dopo che Edward avrà inviato la sua risposta, si potrà passare al prossimo Step. Da questo momento in poi, tutto ciò che verrà fatto dovrà essere eseguito anche quando si vuole comunicare con delle persone reali.

Quando riceverai la mail di risposta di Edward, Enigmail ti chiederà di inserire la password prima di usare la tua chiave privata per decriptare il messaggio.

Step 3.b

Invia una mail con testo criptato

Scrivi una mail nel tuo programma di posta, indirizzala ad edward-it@fsf.org. Come oggetto scrivi “Test crittografia” o qualcosa di simile e scrivi qualcosa nel corpo della mail. Non inviarla immediatamente.

La chiave in alto a destra nella finestra di composizione dovrebbe essere gialla, ciò significa che la criptazione della mail è attiva. Questo tipo di configurazione, da ora in poi, deve essere la predefinita.

Subito dopo l’icona della chiave noterai l’icona di una matita. Cliccando su di essa, diremo ad Enigmail di aggiungere una speciale ed unica firma nel messaggio, generata usando la tua chiave privata. Questa è una caratteristica diversa dalla crittografia e quindi tu non dovrai usarla per questa guida.

Click su invia. Enigmail ti mostrerà una finestra che dice: “Contenitore non valido, non fidato o non trovato”.

Per mandare una mail criptata ad Edward, tu hai bisogno della sua chiave pubblica, quindi Enigmail dovrà scaricarla dal keyserver. Per fare ciò bisogna cliccare su Scarica chiavi perdute e scegliere il keyserver selezionato di default dal programma. Dopo che il programma trova le chiavi, controlla la prima (l’ID della chiave comincia con la lettera C), quindi scegli ok. Fai lo stesso per la schermata successiva.

Adesso sei ritornato nella finestra “Contenitore non valido, non fidato o non trovato”. Seleziona la chiave di Edward dalla lista e clicca su ok. Se il messaggio non si invia automaticamente, puoi cliccare sul tasto invia adesso.

Dal momento in cui decidi di criptare la main con la chiave pubblica di Edward, per decriptarla servira solo la chiave privata di Edward. Essendo Edward l’unico detentore della chiave privata, solo lui potra leggere il contenuto di quella mail (nemmeno tu).

Risoluzione dei problemi

Enigmail non riesce a trovare la chiave di Edward?

Chiudi la finestra che è apparsa da quando hai cliccato. Assicurati di essere connesso ad Internet e riprova. Se continua a non funzionare, ripeti il processo scegliendo un keyserver diverso quando in una finestra ti verrà chiesto di sceglierne uno.

Non riesci a trovare una soluzione al tuo problema?

Faccelo sapere nella pagina feedback.

Importante:

Suggerimenti sulla sicurezza¶

Anche se la mail è crittografata, l’oggetto non lo è. Quindi fai in modo di non mettere informazioni private lì. Gli indirizzi del mittente e del destinatario non sono crittografati, perciò potrebbero essere letti da un sistema di sorveglianza. Quando si inviano allegati, Enigmail chiederà se cifrare anch’essi.

Step 3.c

Ricevere una risposta

Quando Edward riceverà la tua mail, userà la sua chiave privata per decriptarla. Successivamente userà la tua chiave pubblica (che tu hai inviato nello Step 3.A) per criptare la risposta da inviare a te.

Edward impiegherà all’incirca due-tre minuti per rispondere. Nel frattempo, potresti saltare avanti nella guida e leggere la sezione Usarlo al meglio di questa guida.

Quando riceverai ed aprirai la mail di Edward, Enigmail automaticamente rileverà che la mail è criptata con la tua chiave pubblica e quindi userà la tua chiave privata per decriptarlo.

Nota la barra che Enigmail mostra sopra il messaggio con le informazioni sullo stato della chiave di Edward.

#4 Capire la rete di fiducia (Web of Trust)¶

La crittografia delle email è una tecnologia potente, ma ha una debolezza; richiede un modo per verificare che la chiave pubblica di una persona è in realtà la sua. In caso contrario, non ci sarebbe alcun modo per fermare un attaccante dal creare un indirizzo email con il nome del tuo amico con delle chiavi collegate all’account ed impersonarlo. Ecco perché i programmatori di software libero che sviluppano software per la crittografia di mail, hanno ideato la firma delle chiavi e il Web of Trust (rete di fiducia).

Quando firmi la chiave di qualcuno, stai pubblicamente dicendo che ti fidi di lui e che la chiave appartiene al proprietario e non a un impostore. Le persone che utilizzano una chiave pubblica, possono vedere il numero di firme che questa possiede. Utilizzando GnuPG per lungo tempo, la tua chiave pubblica può arrivare ad avere centinaia di firme. Il Web of Trust è l’insieme di tutti gli utenti di GnuPG, collegati tra loro da catene di fiducia espresse attraverso le firme delle chiavi, formando così una gigantesca rete. Più firme una chiave ha, più è affidabile quella chiave.

Le chiavi pubbliche delle persone sono di solito identificate dall’impronta digitale della loro chiave (conosciuta anche come fingerprint), che è una stringa di cifre, come F357AA1A5B1FA42CFD9FE52A9FF219

Si può vedere anche se le chiavi pubbliche sono corrette dal Key ID, codice composto dalle ultime 8 cifre del fingerprint, come C09A61E8 per Edward. Il Key ID è visibile direttamente dalla finestra di gestione delle chiavi. Questo ID della chiave è come il nome di una persona (è un’abbreviazione utile ma non può essere identificativo per una data chiave), mentre l’impronta identifica univocamente una chiave senza possibilità di sbagliarsi. Avendo solo l’ID della chiave, si può risalire alla chiave stessa (così come al suo fingerprint), come è illustrato nello Step 3, ma se appaiono più opzioni bisognerà avere l’impronta della persona con cui si vuole comunicare per verificare quale usare.

Section 4: Web of Trust

Step 4.a

Firmare una chiave

Nel menù del tuo programma di posta, vai in Enigmail → Gestione Chiavi

Click destro sulla chiave pubblica di Edward e seleziona “Firma Chiave” dal menù contestuale.

Nella finestra che appare, seleziona “Non risponderò” e clicca su Ok.

Adesso dovresti essere nel menù Gestione Chiavi. Seleziona quindi Keyserver → Carica Chiavi Pubbliche e scegli ok.

Così hai appena detto “Io ho fiducia nel fatto che la chiave pubblica di Edward appartiene realmente ad Edward”. In questo particolare caso, questa operazione non significa molto perché Edward non è una persona reale, ma fare questo con i nostri contatti è una buona pratica.

<

Importante:

assicurati dell’identità della persona prima di firmare la sua chiave

Prima di firmare la chiave di una persona reale, assicurati che la chiave appartenga a lui e che lui sia veramente chi dice di essere. Chiedigli di mostrarti il suo Key ID (a meno che sia una persona di fiducia) e l’impronta della sua chiave pubblica – non soltanto il Key ID, che potrebbe anche riferirsi ad un’altra chiave. In Enigmail rispondi onestamente nella finestra che si apre e chiede: “Con quanta attenzione hai verificato che la chiave che stai per firmare in realtà appartiene alla persona sopracitata?”.

#5 Usarlo al meglio¶

Tutti utilizzano GnuPG diversamente, ma per tenere le proprie mail al sicuro è importante seguire alcune pratiche di base.

Non seguendole, metti a rischio la privacy delle persone con cui comunichi, così come la tua, e danneggi la rete di fiducia.

Section 5: Use it Well

Quando dovrei criptare?

Quanto più è possibile crittografare i messaggi, meglio è. Se si criptano e-mail di tanto in tanto, ogni messaggio cifrato potrebbe essere un campanellino di allarme per i sistemi di sorveglianza. Se tutte o la maggior parte delle tue email venissero criptate, le persone che si occupano della sorveglianza non saprebbero nemmeno da dove cominciare.

Questo non vuol dire che la crittografia di soltanto alcune delle tue email non è utile – anzi, è un ottimo inizio e rende la sorveglianza di massa più difficile.

Section 5: Use it Well

Importante:

Diffidare le chiavi non valide

GnuPG rende la posta elettronica più sicura, ma è comunque importante controllare la presenza di chiavi non valide, che avrebbero potuto far cadere le tue mail nelle mani sbagliate. Le email cifrate con chiavi non valide possono essere lette dai programmi di sorveglianza.

Nel tuo programma di posta elettronica, torna alla seconda e-mail che Edward ti ha inviato. Siccome Edward ha cifrato la mail con la tua chiave pubblica, dovresti vedere un messaggio di OpenPGP nella parte superiore, che molto probabilmente dice “OpenPGP: Parte di questo messaggio è cifrato.”

Quando usi GnuPG, prendi l’abitudine di guardare quella barra. Il programma ti avviserà lì se la mail è cifrata con una chiave che non può essere attendibile.

Copiare il certificato di revoca da qualche parte al sicuro

Ricordi che, quando hai creato le tue chiavi, hai anche salvato il certificato di revoca che GnuPG ha fatto?

E’ tempo di copiare il certificato sul dispositivo di memoria più sicuro che hai – la cosa ideale è un flash drive (pen drive), CD, o disco rigido conservato in un luogo sicuro in casa.

Se la chiave privata viene persa o rubata, avrai bisogno di questo certificato per far sapere che non sei più tu ad usare quella coppia di chiavi.

Importante:

agisci rapidamente se qualcuno ottiene la tua chiave privata

Se perdi la tua chiave privata o qualcuno se ne impossessa (ad esempio rubando o crackando il tuo computer), è importante che tu la revochi immediatamente prima che qualcun altro possa usarla per leggere le tue email criptate. Questa guida non spiega come revocare una chiave, ma è possibile seguire le istruzioni sul sito GnuPG. Dopo aver effettuato la revoca, invia una mail a tutti i contatti che solitamente utilizzano la tua chiave per scriverti, per assicurarti che essi sappiano tutto e che di conseguenza evitino di inviarti mail criptate con la chiave pubblica revocata.